Para recordar:

- Las técnicas más comunes para hackear una cuenta de Instagram en 2024 incluyen fuerza bruta, phishing, ingeniería social y adivinación de contraseñas.

- El pirateo de cuentas de Instagram es ilegal y el objetivo de este artículo es ofrecer información sobre cómo proteger y recuperar las cuentas en lugar de fomentar estas prácticas.

- Se sugieren soluciones legales como las aplicaciones de control parental para supervisar la actividad en Instagram en un entorno familiar, destacando la importancia de la comunicación y el consentimiento.

Descubre el mejor método de monitorización de cuentas de Instagram:

👀Descubre la selección de los editores👀

Las 4 técnicas para hackear una cuenta de Instagram en 2024?

Artículo revisado y actualizado en caso necesario en : 28 junio 2024

instagramcreada en 2010, es una aplicación para compartir fotos y vídeos. El pirateo de cuentas en Instagram implica el acceso no autorizado a la cuenta de un usuario, a menudo mediante phishing u otros métodos de pirateando.

En este artículo descubrirá cómo hackear una cuenta de Instagramcon los métodos utilizados actualmente en 2024 y, cómo recuperarse una cuenta de Instagram después de que una cuenta haya sido hackeada. Llevamos tiempo leyendo cientos de artículos sobre el tema, así que aquí tienes un resumen de todo lo que hemos encontrado en Internet, así como los libros más destacados sobre el tema del hackeo.

Tabla resumen del hackeo de cuentas de Instagram en 2024:

| Técnico | Dificultad |

|---|---|

| 🔍 Programas espía | Fácil |

| 🔐 Adivina el MDL | Medio |

| 🎣 Phishing | Muy difícil |

| 💥 Fuerza bruta | Difícil |

Descubre la mejor app para hackear una cuenta de Insta en 5 minutos :

👀Descubre la selección de los editores👀

Es importante tener en cuenta que hackear Instagram es ilegal. Es una violación de la privacidad de otras personas. Nuestro artículo es informativo y tiene como objetivo ayudar a cualquier persona que necesite hackear una cuenta de Instagram fácilmente.

El software que recomendamos en este artículo se utiliza para supervisar las cuentas de redes sociales de niños/adolescentes, ya que se trata de aplicaciones de control parental. Así que la comunicación es crucial, para pedirles permiso de antemano.

Cómo hackear una cuenta de Instagram: las 4 mejores técnicas

Para lograr su objetivo de pirateo de cuenta, debe utilizar uno de los métodos que existen. Así es cómo:

Método 1: fuerza bruta

- En el pasado, la piratería exigía que los usuarios descargaran un Documento TXT que contiene las contraseñas más utilizadas y actualizadas en su navegador.

- En navegar por esta lista probando cada contraseña una a una hasta encontrar la combinación perfecta.

Puede llevar mucho tiempo, puedes averiguar cuántas horas, minutos o segundos tarda un ataque de fuerza bruta. Descubra ¿Cuánto se tarda en descifrar una contraseña?

Fuerza bruta: eficaz y peligrosa

De hecho, esta técnica funcionó muy bien hasta que aparecieron en el mercado otras técnicas defensivas:

- Él caracteres especiales ;

- Él generadores contraseñas aleatorias ;

- Lautenticación con dos factores.

Actualización importante: Estos nuevos métodos han reducido la eficacia del método de fuerza bruta. Además, la aplicación social ha protegido su sitio contra este tipo de ataque. Como resultado, ¡esta técnica dejará de ser válida en 2024!

En el pasado, todo lo que tenías que hacer para hackear tu código de acceso a Instagram era :

- Instalar software disponible en Github.

- Lanzar Tor

- Inicie el software a través de Tor

- Introduzca el apodo del usuario

- Añadir lista de códigos de acceso

- Esperar

Pero ahora no funciona con el 2FA.

Método 2: Phishing

Esta técnica está prohibida y requiere conocimiento del código.

Para hacer esto :

- Debe ser capaz de crear un sitio que se parezca a Instagram y asegurarse de que el usuario rellena sus datos (nombre de usuario y código de acceso) y de que la seguridad AUTH no está activada en su cuenta.

- Una vez creado todo, es hora de preparar un correo electrónico de alerta Código de seguridad de Instagram. Este correo electrónico debe hacer parecer que el objetivo ha solicitado un código de restablecimiento de contraseña en su perfil, por ejemplo. Y si no lo han solicitado, entonces deberían cambiar su código de acceso en su perfil, con un enlace a tu sitio web pirata.

- Una vez que se haya recuperado la información, puede iniciar sesión.

Esto cuesta por término medio 1000 € crear y no hay garantía de que puedas piratear la cuenta de Instagram del objetivo.

Utilizar una técnica de pirateo más segura y menos costosa:

🏴☠️Pirater una cuenta Insta con EyeZy🏴☠️

Método 3: Ingeniería social

La ingeniería social es el arte de manipular a la gente para revelar información confidencial, en las redes sociales o de otro modo. El tipo de información que buscan estos delincuentes puede variar, pero cuando el objetivo son las personas, los atacantes suelen buscar códigos de acceso o datos sensibles, como datos bancarios, etc.

Técnicas habituales

El atacante inventa tal guión preparado (o pretexto) para obtener información del objetivo. Por ejemplo, hacerse pasar por un empleado del banco para pedirle los datos de su cuenta.

- Enviar correos electrónicos que parecen proceder de una fuente real para animar a los destinatarios a facilitar datos sensibles, como identificadores o números de tarjetas de crédito, se conoce como phishing. Como el de arriba.

- Cebo El atacante ofrece algo atractivo a la víctima para que participe. Un ejemplo es el software gratuito que en realidad es malicioso.

- Cuestionario Utilizar cuestionarios o encuestas falsos para animar a la gente a proporcionar información personal.

Tenga en cuenta que cuando una persona sigue a una persona autorizada a una zona segura, como un edificio de la empresa, se prefieren ciertos términos, como "tailgate" o "piggybacking".

Eficacia de esta técnica

La ingeniería social explota la tendencia natural de las personas a confiar y querer ayudar. Los atacantes también pueden engañar a alguien para que actúe sin pensar utilizando sesgos cognitivos como la urgencia (diciendo que algo es una "oferta a corto plazo").

En general, la ingeniería social funciona, sobre todo cuando la persona que quiere piratear tu cuenta intenta parecer convincente y preocupada por tu bienestar.

Medidas preventivas

- Educación La formación y la sensibilización de las personas es la primera línea de defensa contra los ataques de ingeniería social.

- Las empresas pueden crear protocolos para verificar la identidad de cualquier persona que solicite información sensible.

- Protección física El uso de tarjetas de acceso a los edificios y la formación de los empleados para que no dejen las puertas abiertas a extraños.

Ejemplos reales y casos prácticos

Kevin Mitnick y otros hackers famosos han utilizado la ingeniería social como uno de sus principales métodos para penetrar en sistemas y redes seguras.

Método 4: Adivina la contraseña de Instagram

Algunos hackers están utilizando esta técnica para hackear Instagram. Por lo general, esta es la técnica utilizada por los padres para entrar en la red social de sus hijos usando su teléfono móvil.

¿Por qué la gente utiliza contraseñas comunes?

- Fácil de recordar Códigos de acceso: por ser fáciles de recordar, muchos usuarios eligen códigos de acceso sencillos.

- Falta de educación Algunos usuarios no son conscientes de los riesgos que entraña la utilización de códigos de acceso débiles o comunes.

- Hay demasiadas cuentas Con el creciente número de servicios en línea, a muchas personas les resulta difícil mantener un identificador único para cada cuenta.

Ilustración: las contraseñas más populares y las más pirateadas

Una tabla mostraría las contraseñas más utilizadas, como :

Combinaciones comunes:

He aquí la contraseña más utilizada por los usuarios de todo el mundo:

- 123456

- contraseña

- 12345678

- 1234567

- qwerty

- administración

- azerty

- 111111

- iloveyoy

Contraseñas frecuentes: los riesgos

- Ataque de fuerza bruta Los atacantes utilizan programas informáticos que prueban miles de contraseñas en un solo segundo para acceder a una cuenta.

- Daños en el diccionario Los hackers intentan adivinar las identificaciones utilizando un archivo que contiene muchas palabras y frases comunes.

- Había un incumplimiento de varias cuentass. Si un usuario utiliza el mismo código para varios servicios y uno de ellos se ve comprometido, todas sus cuentas corren peligro.

Tener una contraseña de Instagram segura: ¿Por qué es crucial?

- Más seguridad Los códigos de acceso más complejos son más difíciles de adivinar o piratear, lo que los hace más seguros contra intrusiones no autorizadas.

- Protección de datos personales Un buen código secreto protege tu información personal, financiera y otros datos sensibles.

- Para evitar el fraude : Los códigos de acceso seguros reducen el riesgo de robo de identidad y otros tipos de fraude en línea.

Consejos para obtener un código de acceso seguro

- Utilice una mezcla de cartas mayúsculas y minúsculas, de cifras y caracteres especiales.

- Evite utilizar nombres, fechas de nacimiento, términos de diccionario u otra información fácilmente accesible.

- Utilice un gestor de contraseñas vigile sus diferentes contraseñas y cámbielas con regularidad.

Conclusión sobre la adivinación de la contraseña

Aunque puede existir una fuerte tentación de utilizar códigos de acceso sencillos, resistirse a este impulso es esencial para proteger su información en línea. Puedes aumentar significativamente tu seguridad online si comprendes los riesgos asociados a los códigos de acceso débiles y tomas medidas para crear otros más complejos la próxima vez y evitar así cualquier tipo de pirateo online.

Método 5: Usar aplicaciones para espiar una cuenta de Instagram

Para los padres, parejas o personas cercanas, y aquellos que quieran vigilar y espiar las cuentas de sus seres queridos, actualmente sólo hay una herramienta que te recomiendo que pruebes, y es EyeZy. EyeZy es uno de los mejores programas de software de control parental disponibles, que te permite vigilar más de cerca a la persona que estás vigilando.

De todas las herramientas del mercado, confiamos en el rendimiento de EyeZy. Es una aplicación perfecta para ver los mensajes de tu objetivo y todas sus actividades en las redes sociales sin que lo sepa, ¡así que tienes que probarla!

👁️🗨️Surveiller una cuenta Insta con EyeZy👁️🗨️

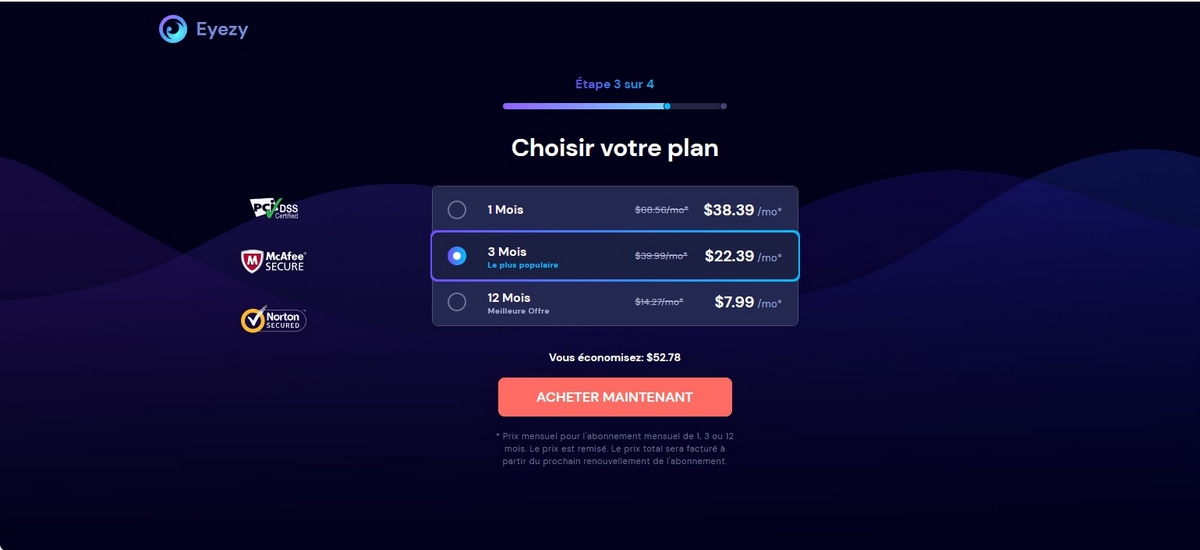

¿Cómo puedo piratear una cuenta de Instagram con EyeZy?

Para supervisar una cuenta Insta con EyeZy :

- En primer lugar, vaya a esta página para registrarse:

- A continuación, elija el tipo de dispositivo que desea supervisar;

- Ahora elija el tipo de plan que más le convenga;

- A continuación, confirme la transacción añadiendo sus datos de pago;

- El siguiente paso es instalar la aplicación en el teléfono móvil de su hijo. Para ello, deberás tener acceso al móvil de tu hijo o adolescente.

- Ahora puede acceder fácilmente a todas las actividades de la persona en las redes sociales y empezar a vigilarla mediante esta aplicación. Todos los datos necesarios sobre tu objetivo estarán disponibles a través de un panel de control fácil de usar (SMS, mensajes de texto, fotos, vídeos, intercambios en redes sociales, etc.).

Para los que han perdieron su cuenta y que quieren recuperarLa herramienta anterior te permite hacer todo de forma remota en tu teléfono, así que incluso para ti mismo, te recomendaría instalarla en tu teléfono (¡yo la tengo por si alguien me roba el teléfono o mi cuenta de Instagram!).

De lo contrario, la única manera de recuperar tu cuenta es hacer peticiones a soporte e intentar recuperar tu contraseña. Lamentablemente no hay otras soluciones :(. Cuidado con otros sitios que intentan estafarte llamando a números de teléfono.

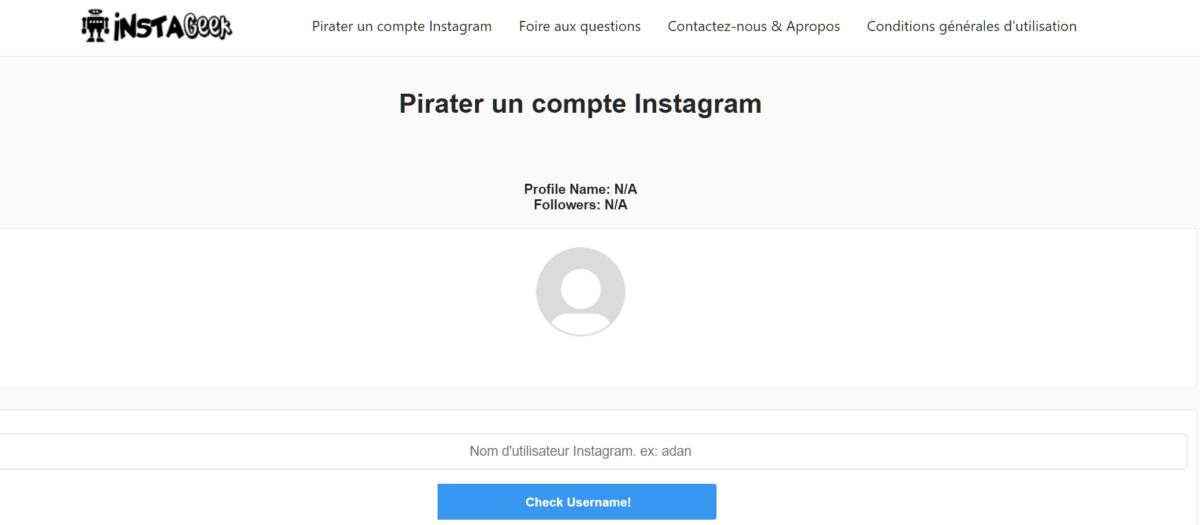

¿Cómo puedo hackear una cuenta de Instagram gratis?

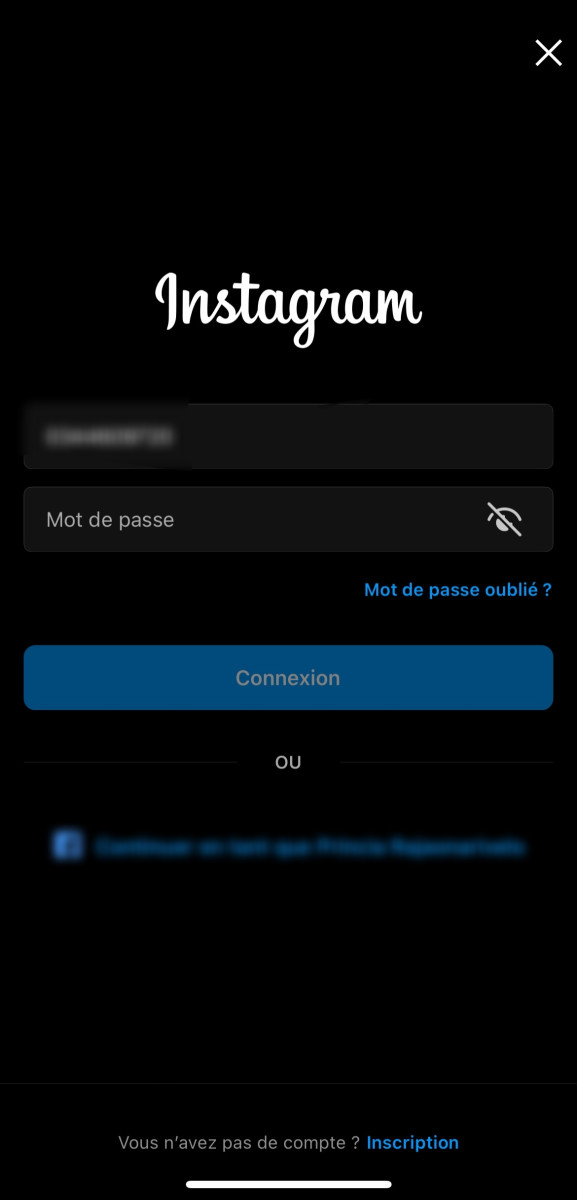

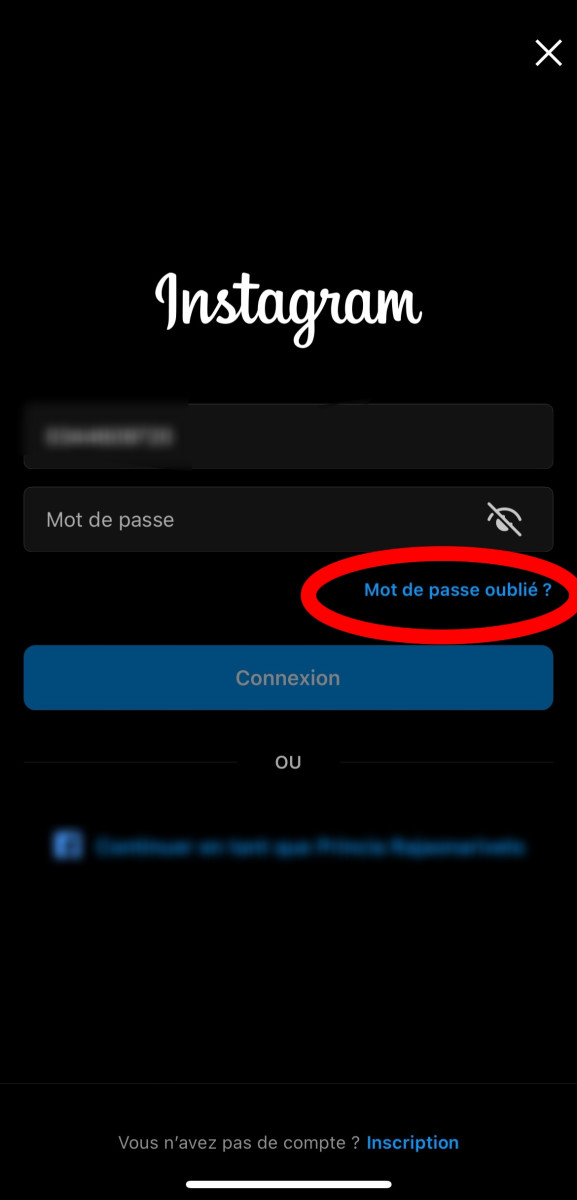

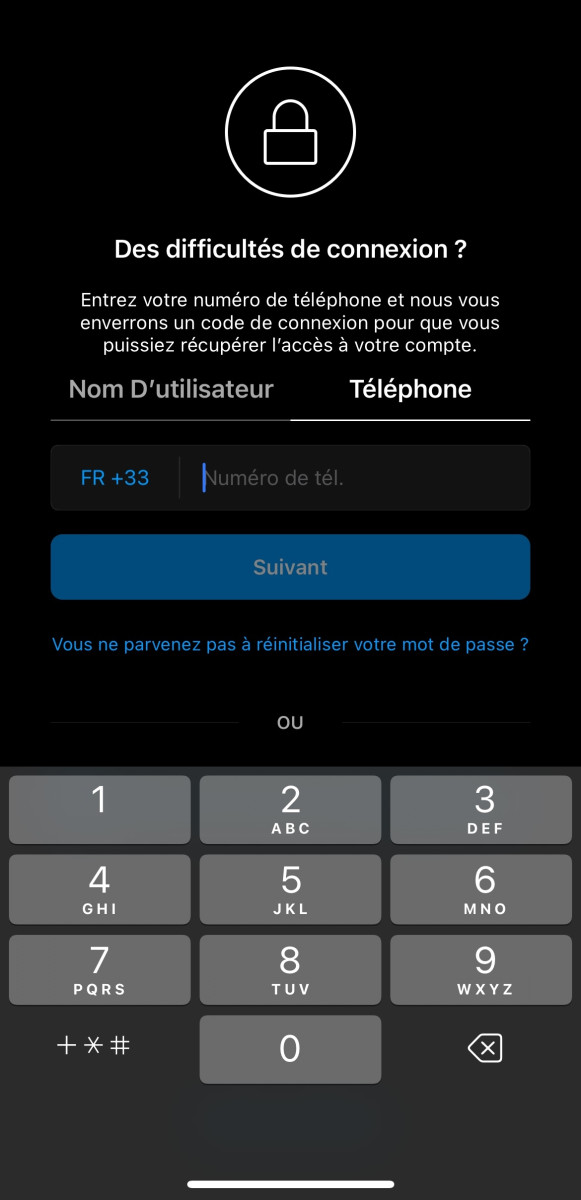

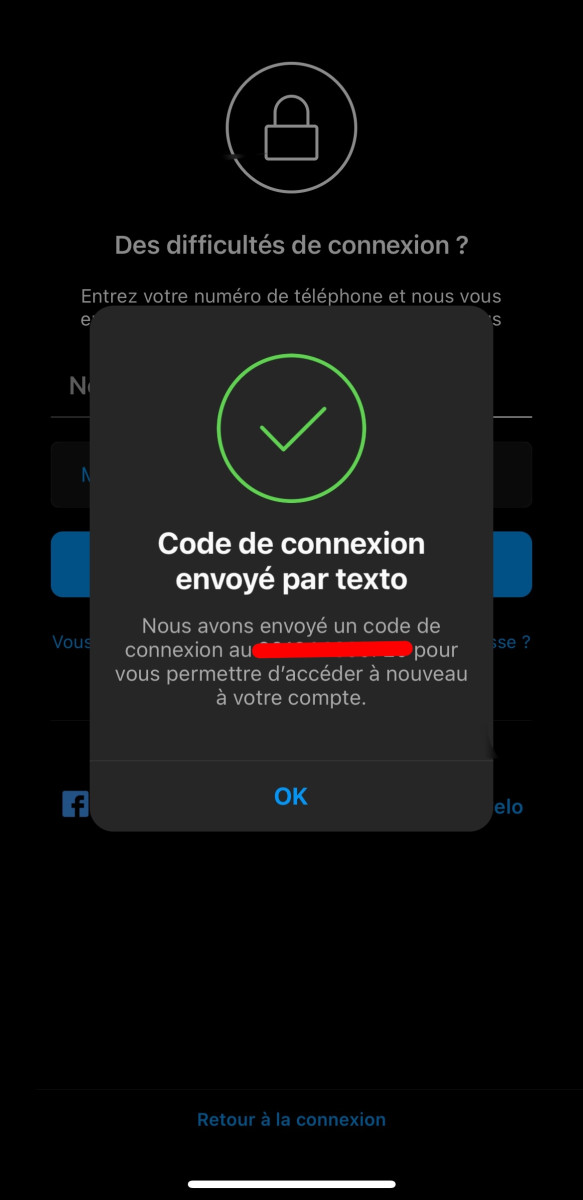

Si usted quiere hackear Instagram gratis Sin utilizar los servicios de sitios web o plataformas, puede utilizar la técnica de olvido de contraseña. Sin embargo, debes disponer de la información asociada a la cuenta, como el número de teléfono o la dirección de correo electrónico. En esta técnica, hemos elegido la conexión móvil.

Teniendo acceso al teléfono móvil del objetivo:

- En primer lugar, acceda al ;

- A continuación, ve al menú, haz clic en "Conexión" e introduce el número de móvil de tu objetivo;

- Ahora haga clic en "¿Ha olvidado su contraseña?

- Introduzca el número de teléfono del objetivo en el campo correspondiente y haga clic en "Siguiente";

- Al pulsarlo, se le enviará por SMS un código de conexión que le permitirá acceder a la cuenta.

- Tras introducir el código, se le dará acceso a la cuenta y se le pedirá que restablezca el código de acceso.

Es gratis y no requiere herramientas especiales.

¿Es posible hackear una cuenta de Instagram sin contraseña en 2024?

Es posible hackear Instagram sin un código de acceso. El problema más común es el olvido, que le ocurre a todo el mundo. Cuántas veces te has registrado online sin apuntar físicamente el código de acceso?

La mayoría de los usuarios eligen códigos de acceso generales para varias cuentas. Pero ésta es la mejor manera de ser pirateado. El pirata informático sólo tiene que obtenerlo de un sitio y luego probarlo en todos los sitios que conoce. Pero también ocurre que puedes encontrar tu código de acceso conociendo la siguiente información: Nombre de la mascota, fecha de nacimiento, etc...

Pero si quieres pasar a la acción en lugar de adivinar los códigos de acceso :

👁️Pirater una cuenta de Instagram fácilmente con EyeZy👁️

¿Es posible hackear Instagram sin tener la contraseña?

Por el momento no es fácil hackear Instagram sin los métodos anteriores y sin haber instalado el software que he enumerado en la parte superior o inferior de esta página. Te aconsejo que detenga su búsqueda¡porque otros sitios quieren que instales virus!

Algunos sitios le ofrecerán descargar software, pero para piratear su ordenador. Si hay una manera de hackear su cuenta u otra, se le informará al respecto en esta página. Así que usted puede marcarlo, pero será casi imposible.

¿Cuáles son las razones válidas para hackear Instagram sin utilizar una contraseña?

Como ya se ha mencionado, piratear una cuenta es una violación de la intimidad. Sin embargo, ante circunstancias inevitables o por motivos personales, se puede piratear. En particular :

- Para comprobar su niño ;

- Cuando el código de acceso es olvidado ;

- Teneis perdió su teléfono y compró uno nuevo.

Sea cual sea el motivo, siempre hay formas eficaces de acceder a la cuenta del objetivo. Sin embargo, no abogamos por el espionaje ilegal, especialmente sin el consentimiento de la persona objetivo. La piratería está prohibida si el usuario se da cuenta y presenta una denuncia, demostrando que tú eres el autor.

En lugar de piratear una cuenta para averiguar quién sigue a la persona, averigua como ver los ultimos seguidores de alguien en instagram sin suscribirse a su cuenta.

¿Cómo recupero una cuenta de Instagram hackeada?

Si teme que su perfil haya sido objeto de una intrusión malintencionada, o que lo haya perdido en manos de personas no deseadas, debe saber que existen varios procedimientos de seguridad para recuperar su espacio. Estos procedimientos adoptan diversas formas:

- El primer paso es echar un vistazo a la Correos electrónicos de Instagram. Compruebe los correos electrónicos enviados por el servicio de seguridad del sitio. Para ello, vaya a security@mail.instagram.com. Potencialmente puede encontrar información crucial sobre los cambios que han afectado a su cuenta y cancelarlos si es necesario.

- La segunda opción es recuperar un enlace de conexión. Si el acceso a tu espacio de Instagram parece herméticamente cerrado, solicitarlo a la plataforma sigue siendo una opción viable. Puedes obtenerlo utilizando tu dirección de correo electrónico o tu número de teléfono, y seguir atentamente las instrucciones.

- A continuación, puede solicitar un código de seguridad o Asistencia. Si tiene dificultades para sacar su cuenta de su peligrosa situación, puede iniciar una asistencia reforzada desde un terminal móvil.

- A verificación de su identidad también puede ser necesario. Esta plataforma social puede exigir la confirmación de la identidad. Esto puede obtenerse revelando ciertos detalles o realizando una grabación de vídeo personal para su verificación manual. El vídeo se borrará al cabo de 30 días y permanecerá invisible para los demás usuarios del sitio.

- Por último, si el acceso a su cuenta sigue siendo posible, o si sospecha que se ha producido un intento de intrusión pero aún puede acceder a su perfil, sería prudente realizar un cambiar el código de acceso, deactivar la autenticación en dos pasos, de controle su información y limitar el acceso a aplicaciones de terceros de naturaleza dudosa.

El objetivo principal de cada uno de estos pasos es facilitar la recuperación del acceso seguro a la cuenta del usuario. Pretenden garantizar que solo el propietario legal del espacio de Instagram tenga la clave para su uso.

Es más, una vez que un hacker toma el control de tu cuenta, tendrá acceso a todos tus textos, fotos, vídeos e incluso influirá en tu estrategia de marketing. Afortunadamente, el panel SMM para Instagram existe para ayudarte a destacar en esta red social.

¿Cómo puedes proteger tu cuenta de Instagram de los piratas informáticos?

- Utilice un código de acceso seguro Debe tener al menos 12 caracteres y contener una mezcla de letras mayúsculas y minúsculas, números y símbolos.

- Preste atención a los enlaces en los que hace clic Si recibes un correo electrónico o mensaje de texto de alguien desconocido que contiene un enlace, no hagas clic en él. El enlace puede ser malicioso y podría ser víctima de phishing o infectarse con software malicioso.

- Mantenga actualizado su software Las actualizaciones de software suelen incluir parches de seguridad que pueden ayudar a proteger su ordenador o dispositivo móvil de software malicioso.

- Activar autenticación dos factores Esta opción añade un nivel adicional de seguridad a su cuenta. Cuando actives la autenticación de dos factores, deberás introducir un código en tu teléfono además de tu código de acceso al iniciar sesión. También te animamos a que actualices tu aplicación para evitar las molestias de los piratas informáticos.

Si necesitas ayuda para recuperar tu cuenta de Instagram:

Si necesitas ayuda para recuperar tu cuenta de Instagram, puedes enviar un correo electrónico a :

Nos pondremos en contacto con usted en 48 horas con una solución a medida basada en sus necesidades.

En conclusión

Hay varias maneras de hackear Instagram, pero la mayoría de ellos son los siguientes ilegal y opuestos ética. He aquí algunos métodos que debe evitar:

- Phishing Consiste en enviar un correo electrónico o mensaje de texto fraudulento que parece proceder de Instagram. Suele contener un enlace que, al pulsarlo, lleva a la víctima a una página falsa de inicio de sesión en Instagram. Si el objetivo introduce sus datos de acceso en la página falsa, el hacker podrá robarlos.

- Software malicioso Se trata de instalar software malicioso en el ordenador o dispositivo móvil de la víctima. A continuación, el malware puede utilizarse para robar los datos de inicio de sesión de la víctima o acceder a su cuenta por otros medios.

- Ingeniería social La idea es engañar al objetivo para que facilite sus datos de inicio de sesión o el acceso a su cuenta. Para ello, puede hacerse pasar por un empleado legítimo de Instagram o crear una página de inicio de sesión falsa y convincente.

- Él software espía en teléfonos como Mspy y Eyezy, ¡actualmente es una de las herramientas más fáciles para piratear redes sociales!

¿Cómo de fácil es hackear una cuenta de Instagram?

👀Piratea Instagram con el software Mspy👀.

Es importante tener en cuenta que estas técnicas en 2024 son ilegales y poco éticas. Si te pillan pirateando una cuenta de Instagram, te arriesgas a consecuencias legales.

¿Cómo y por qué escribimos este artículo?

Este top 4 fue elaborado tras cientos de horas de investigación y trabajo, leyendo toda la información posible sobre hacking y libros que puedes encontrar en las referencias justo debajo. Escribimos el artículo porque una prima quería hackear una cuenta de Instagram después de recibir un montón de mensajes insultantes y quería averiguar quién estaba detrás de sus cuentas. No pudimos encontrar nada en Internet que respondiera a la pregunta : Cómo hackear una cuenta de Instagram. Así que escribimos este artículo para ayudar a todas las personas que estaban como nosotros.

Referencias :

- Andress, J. (2011). "The Basics of Information Security: Understanding the Fundamentals of InfoSec in Theory and Practice". Syngress. ISBN 978-1-59749-653-4.

- Downs, J., Holbrook, M., & Cranor, L. F. (2006, abril). Estrategias de decisión y susceptibilidad al phishing". En Proceedings of the second symposium on Usable privacy and security.

- Mitnick, K. D., y Simon, W. L. (2002). El arte del engaño: cómo controlar el elemento humano de la seguridad". Wiley. ISBN 978-0-7645-4280-0

- Florencio, D., & Herley, C. (2007, octubre). "A large-scale study of web password habits". En Proceedings of the 16th international conference on World Wide Web.

- Yan, J., Blackwell, A., Anderson, R., & Grant, A. (2004). "Password Memorability and Security: Empirical Results" (Memorización y seguridad de contraseñas: resultados empíricos). IEEE Seguridad y Privacidad.

Otras páginas de nuestro sitio para ayudarle en su red social:

- ¿Cómo hackear una cuenta de TikTok?

- ¿Cómo hackear una cuenta de Instagram?

- ¿Cómo hackear una cuenta de Facebook?

- ¿Cómo hackear una cuenta de Telegram?

- ¿Cómo hackear una cuenta de WhatsApp?

- ¿Cómo hackear una cuenta de Twitter?

- ¿Cómo hackear una cuenta de Messenger?

- ¿Cómo hackear una cuenta de Onlyfan?

- ¿Cómo hackear una cuenta de SnapChat?

- ¿Cómo hackear una cuenta de Youtube?

- ¿Cómo hackear una cuenta de Pinterest?

- ¿Cómo hackear una cuenta de Line?

- Cómo piratear un cuenta PAG¿Ronote?

Quiero hackear la cuenta de mi novio @maximojara2 para ver con quien abla😠

no es una buena idea ^^

Me gusta

hermano puedes ayudarme con algo

En francés por favor 🙂

Necesito hackear la cuenta de una prima que han tenido para ayudar a la investigación que está llevando un cabo.

Tienes que contactar con el soporte de instagram y es la policía quien tiene que manejarlo.

Hola, me hackearon la cuenta @ariella_ook , tengo acceso a mi correo pero pide un codigo de respaldo que nunca configure en mi perfil, al poner enviar codigo para cambiar contraseña me aparecen dos nros de celular que no son mios, y al final no hay manera de recuperar y la verdad tengo cosas importantes allí. Ayuda por favor

Buenos dias,

¿Puedes enviarme más información sobre tu hack en privado? Quizás podamos hacer una página para ayudar a los que son hackeados 🙂

es mia

?

hola, podrias ayudarme? me robaron mi cuenta de facebook, no se si puedes? 🙁

Necesitas enviarme más información

Necesito ayuda para recuperar la cuenta de una amiga

Como esto ?

A ella le robaron la cuenta y están publicando cosas privadas su cuenta es guadita_aye

¿Ella no puede pedir una nueva contraseña haciendo una contraseña olvidada? o poniéndose en contacto con el soporte de instagram?

Necesito ayuda para recuperar la cuenta de una amiga su cuenta es guadita_aye

¿Has probado a contactar con soporte?

Necesito una mano par hackear una cuenta de instagra que está hablando a las muchachas mal y deprimiendolas,

No see xk lo hacen pero están jugando con la salud mental de las muchachas.

Creo que la mejor solución es denunciar la cuenta 🙂

Estoy siendo acosada por @anabel_lao28 y me gustaría hackearla para borrar todas las fotos que sube como yo. Lleva 3 años así 😢

La piratería está prohibida, si pone fotos que no autorizas puedes poner una denuncia

Hackear

?

Me gustaria conseguir un dominio, la cuenta que lo tiene es como un bot, esta abandonada. Mi intención era hackearla y ponerme el número. Alguien ayuda?

no entendí todo

Poder ver que hace, habla mi hija, para tener un control parental sobre ella, ya que es muy problemático, y no quiero que tenga líos

Qué edad tiene ella ? es mejor hablarlo con ella y ver que hace, no siempre encontraremos la manera de anularlo, es mejor explicarlo bien

kız arakasımın ınsta sı var cala bılırmısın reıs

es bueno lo que es insta verdad? Ella es libre de hacer lo que quiera, ¿verdad?

quiero si me podes hackear dos cuentas de instagram

Por qué ?

Me podrian hacer una vieja cuenta de instagram? Me dan cringue mis viejas fotos.

¿Puedes ver poniéndote en contacto con el soporte?

Mi esposo perdió el acceso a su cuenta, se le bloqueó el celular porque cambió la contraseña y no grabó cual era

¿Puedes tener con apoyo? 🙂

Quiero jaquear mi cuenta de instagram

Por qué ?

Quiero recuperar mi cuenta… No recuerdo la contraseña

¿Has usado otra aplicación?

Puedes hackearme la contraseña de la cuenta de mi pareja

¿por qué?

Necesito ayuda para hackear la cuenta de una chica con la que voy a iniciar una relación porque tengo una sospecha y si es cierta para evitar problemas

Como esto ?

Hola quiero jaquer esta una cuenta de Instagram pk quiero saber si tiene fotos de mi hija en las redes sociales

¿Has visto Mspy?

necesito que me hackees mi cuenta de instagram que me la robaron ayer, o simplemente eliminarla definitivamente, intente de mil maneras pero no funciona, ayúdame porfa

¿Ves el enlace de Mspy? 🙂

Hola, llevo un mes tratando de recuperar una cuenta que me hackearon, cambiaron toda la información e Instagram no me ha dado ninguna solución, me podrían ayudar? 🥺

¿Instalaste Mspy antes desde nuestro enlace?

Ola kisiera hackear una cuenta de instagram ya k están usando mis datos y mis fotos personales para promocionar citas xxx espero me puedan ayudar

¿Has contactado con soporte?

hola necesito hackear una cuenta que demande que la pague dinero y me esta amenazando con publicar fotos mias y enviarselas a mis familiares y amigos. es urgente, por favor

Mandame un email asi resolvemos esto por favor necesito ayuda

Más información por favor

Por favor, cambié mi correo electrónico en mi Instagram y me desconecté de inmediato. No tengo contraseña para mi página. Abro mi cuenta a través de mi página de Facebook. Por favor necesito su ayuda 🙏

Has probado: https://www.alucare.fr/MspyInsta

Qué herramienta tenemos que instalar en android para poder hackear la cuenta de Instagram de alguien

https://www.alucare.fr/MspyInsta

La Netaa quiero hackear la cuenta de mi ex!! jajaja solo quiero saber tan sucio con alguien mas

¿Has pensado en monitorear su cuenta?

https://www.alucare.fr/MspyInsta

Quiero hackear una cuenta de instagram de un iphone como hago?

si tienes acceso a la cuenta:

https://www.alucare.fr/MspyInsta

hola, necesito una cuenta o que me den su contraseña- ya que ese tipo me hizo mucho daño así que por favor ayúdenme soy una chica en problema-…que no quiere ser expuesto a problemas cibernéticos o que me ayuden a hackear

Como esto ? 🙂

quiero hackear la cuenta de alguien

esta prohibido ^^

La cuenta fue pirateada y se cambiaron todas las contraseñas, correos electrónicos y números de teléfono... si alguien sabe cómo ayudar, se lo agradecería mucho.

¿Te pones en contacto con el equipo de soporte?

un muchacho me esta amenzando con someterse a fotos mias o venderlas tengo miedo ayuda soy menor de edad

Necesitas más información

Por favor, necesito su ayuda, no mi cuenta de Instagram. ya no tengo acceso

¿Has tomado Mspy antes?

Me gustan los temas de hackeo y la detección de vulnerabilidades en los sistemas informáticos. he estado practicando recientemente un poco con las computadoras de mis amigos, claro ellos no lo saben, mi novia pelea conmigo porque dice que eso es malo. ademas, mi jefe tambien es un poco obsesivo con estos temas y me esta pagando para hacer este tipo de trabajos. creo que necesito un consejo, me pueden ayudar?

Como esto ?

hola como podria contactar contigo??

ir https://www.alucare.fr/MspyInsta

Hola, olvidé mi contraseña de Instagram, ¿podría decirme cómo hackear mi cuenta en ios o windows, por favor?

¿No tomaste Mspy antes?

No, no lo hice y no puedo pagarlo.

no tenemos otra solución 🙁

Hola, perdí mi teléfono y no recuerdo el correo electrónico o la contraseña. Solo sé el nombre de mi cuenta de insta. Por favor, ayuda. Lo quiero de vuelta.

¿Has instalado Mspy antes?

Tienes link para descargar?

si 🙂 https://www.alucare.fr/mspyinsta

porfa me han hackeado mi cuenta de instagram, me cambiaron el correo electronico el numero de telefono y lo borraron de facebook que puedo hacer.

¿Has instalado Mspy antes?

Me paso exactamente lo mismo el viernes y no he podido recuperar mi cuenta, de casualidad pudiste hacer algo por la tuya?

Necesitas instalar Mspy antes: https://www.alucare.fr/MspyInsta

Si tiene mspy en su teléfono antes, puede ver su cuenta 🙂

Meu Instagram Faith hackeado já tem owe dias eu quero minha conta de volta

seguiste el tutorial?

Hola. Creo que te quedó lo más importante. Hackear una cuenta que ya te han hackeado previamente, para recuperarla. Este creo es el más importante. Y he de añadir que hay que tener mucho cuidado con los estafadores que se hacen pasar por hackers y lo único que buscan es el beneficio propio. Lo digo por experiencia

Sí, es por eso que debes cuidarte 🙂

Hola, quiero el número de celular de un usuario de instagram, pero no quiero notificarle que obtuve su número de celular. ¿Cómo hago eso? Ayuda por favor, es muy urgente.

Chequea aquí: https://www.alucare.fr/MspyInsta

Quiero hackear una cuenta cercana muy antigua de insta si puedes ayudarme respondeme

¿Tu has leído?

Hola, quiero el número de teléfono móvil y la dirección de correo electrónico de un usuario de Instagram, pero no quiero notificarle que obtuve su información. ¿Cómo lo hago? Por favor, ayuda, es muy urgente.

no puedes si no usas mSPY en el teléfono de estos chicos (pero creo que no puedes usar)

Skal man bruge oplysninger på den andens telefon for at kunne bruge mspy?

Sí

necesito mspy gratis

Estoy muy agradecido con la empresa Mspy pude espiar la cuenta de instagram perfectamente

Nunca la probe y espero servir 😊

Bueno eso es todo bye byeee🌼🧡

Buenos dias,

Gracias de nuevo por tu artículo, es el único que me ha ayudado a entenderlo todo y lo explica todo completamente ¡Ya no tengo más preguntas sobre el tema!

Tengo una hija de 15 años que pasa la mayor parte del tiempo en Instagram. Empiezo a preocuparme por las cosas que comparte o recibe en privado.

Gracias a tu artículo, he podido entrar en su cuenta y comprobar lo que intercambia.

Gracias por sus consejos y por este artículo

Buenos dias,

Tu artículo me parece especialmente instructivo en el sentido de que, una vez que sé cómo y por qué pueden piratear mi cuenta de Instagram, me anima a hacerla aún más segura.

Gracias por este artículo.

Gérald H.

Buenos dias,

He creado una cuenta de Instagram para hacer una prueba. Y me alegra saber que toda la información que has compartido en este artículo es cierta.

EyeZy y MSpy son muy fáciles de usar, con sólo unos clics.

Gracias por su investigación, por compartirla y por su artículo.

Val

Buenos dias,

Gracias a su artículo "Cómo hackear una cuenta de Instagram", ahora entiendo mejor por qué algunos de los antecedentes.

Desde luego, no se trata sólo de celos malsanos, sino también de una forma de tranquilizarse, confirmarse y, sí, protegerse de ciertas relaciones perjudiciales.

Aunque el término "hacker" suele tener una connotación peyorativa, utilizarlo en el contexto de redes sociales como Instagram es una forma real de protegerse.

Gracias por su artículo.

Gaby

Buenos dias,

Antes de leer tu artículo, pensaba que el paso más difícil era hackear la cuenta de Instagram de un joven de 16 años. A pesar de que tu artículo es muy claro y, por tanto, fácil de seguir, lo más difícil es decirle a esa misma persona que tenga cuidado con todo lo que ve, envía o recibe en esa plataforma.

Creo que concienciarle es harina de otro costal. Dicho esto, gracias por su artículo tan informativo.

yan

Buenos dias,

Estoy de acuerdo con los comentarios anteriores.

Su artículo es instructivo porque nos da un mínimo de control sobre lo que nuestros hijos adolescentes intercambian realmente en Instagram.

Al menos hackeando su cuenta podremos actuar antes de que sea demasiado tarde.

Lis

Buenos dias,

Tu artículo me ha parecido más o menos instructivo e incluso tentador. La verdad es que no sé nada del tema, pero leyéndolo me dan ganas de probar a hackear un poco.

Mario

Hola,

Gracias a tu artículo, ahora entiendo mejor por qué algunos lo hacen.

Desde luego, no es sólo una cuestión de celos enfermizos, sino también una forma de tranquilizar, confirmar y sí, en algún lugar, de protegerse de ciertas relaciones perjudiciales.

Hola,

El pirateo suele tener una connotación negativa, pero a veces nos permite controlar lo que nuestros seres queridos ven y comparten como información.

Sinceramente, estoy hackeando la cuenta de Facebook de mi hijo por motivos de seguridad, y tu artículo me ha ayudado mucho a saber cómo hacerlo. Ahora me siento mucho más tranquilo.

Gracias por su artículo

Buenos dias,

Me gustó especialmente la parte sobre las contraseñas.

Cuando creamos una cuenta, tendemos a olvidar que la contraseña es por nuestra propia seguridad, pero a veces hacemos una muy fácil que los hackers pueden descifrar en menos de 5 segundos.

Me he quedado un poco perpleja cuando he leído tu artículo, pero me ha gustado mucho... Si puedes añade también algún texto sobre cómo asegurar tu cuenta de instagram.

Es broma, gracias por investigar y compartir.

Muchas gracias, tu artículo me ayudará mucho para nuevas experiencias 😉

Buenos dias,

Es a la vez una vergüenza y completamente comprensible que el pirateo de una cuenta de Instagram sea perseguido y castigado.

Por un lado, es cierto que estamos hablando de meterse en la vida privada de las personas. Pero por otra parte, leyendo tu artículo, parece que hackear una cuenta puede servir para protegerse de cualquier intento exterior, pero sobre todo para proteger a nuestros allegados de las cosas que puedan ver allí.

Gracias a usted.

Esteban

Buenos dias,

Gracias por su completo artículo.

Dicho esto, me pregunto si hay alguna forma de que la "víctima" de la piratería reconozca quién es el responsable del acto.

Es decir, si planeo (en serio) hackear la cuenta de Instagram de alguien, ¿puede esa persona saber que soy yo?

Gracias

Buenos dias,

Tenía mis dudas sobre la ingeniería social, de hecho ni siquiera sabía que tenía nombre.

Gracias a su artículo, ahora sé que bajo ninguna circunstancia debemos divulgar nuestra información personal. A veces todo empieza con preguntas rutinarias como el nombre y los apellidos, y luego una cosa lleva a la otra, y acaban teniendo acceso a toda la información sobre nosotros.

Gracias de nuevo por su artículo tan completo.

Roro

Buenos dias,

Gracias por su interesante artículo.

Me divertí mucho intentando hackear mi cuenta de Insta usando tus métodos. Muy buen material.

Ludo

Buenos dias,

Había pensado erróneamente que hackear una cuenta de Instagram requería conocimientos avanzados de programación u otros talentos informáticos.

Gracias a tu artículo, pude hackear una cuenta usando el software que sugeriste. Te puedo asegurar que mis intenciones no eran malas per se, era solo por diversión, pero me encantó.

Gracias de nuevo por su interesante artículo.

Sí, ten cuidado, ¡lo que pongo en el artículo significa que no puedes hacer nada ilegal con él!

No te preocupes, he hackeado mi propia cuenta. Es una idea un poco loca, pero lo hice para entender las diferentes posibilidades.

🙂

Hola,

Solía pensar que el paso más difícil era hackear la cuenta de Instagram de un adolescente de 16 años. A pesar de que su artículo es muy claro y por lo tanto, fácil de seguir, el más difícil decirle que hackeé su cuenta de IG para su propia seguridad.

Creo que concienciarle es harina de otro costal. Dicho esto, gracias por su artículo tan informativo.

S.

Buenos dias,

Tu cuenta me dio acceso a la cuenta de Instagram de mi hija. Obviamente, tuve que hacerlo a sus espaldas porque su comportamiento se volvió extraño de la noche a la mañana. Descubrí que la acosaban en el colegio.

No sé si su escuela tendrá en cuenta mi petición, dado que la piratería sigue siendo ilegal.

En cualquier caso, gracias por su artículo.

Jeje,

Excelente artículo... No quiero ser aguafiestas, pero dan ganas de probar ciertas cosas ilegales.

No, sólo estoy bromeando. Al menos sé de qué está hecha realmente la piratería.

^^

Gran artículo... Aunque me mete unas cuantas ideas en la cabeza para hacerme con la cuenta de insta de mi chico.

😈

Buen artículo.

Bien detallado, ¡se nota que se ha investigado! Super

Hola, necesito recuperar mi cuenta de instagram a la que le cambiaron el correo electrónico y la contraseña porfavor, gracias

¿Buscando una salida? Es muy sencillo, cuando se trata de rastrear ubicaciones de teléfonos móviles, sistemas informáticos y personas que los utilizan o de piratear dispositivos móviles a distancia, su artículo es perfecto.

Muy buen artículo, he podido recuperar mi cuenta de Instagram, ¡gracias!

¡Tengo todas las razones para hacer lo que tenía que hacer si estuvieras en mi lugar! No podía soportarlo más. Yo había gastado más de mil dólares en medicamentos que no podía parar. él era un adicto a las drogas me di cuenta un poco tarde a través de sus mensajes de texto y registros de llamadas recientes a diferentes traficantes de drogas duras. había llegado al punto de venderlos para ganarse la vida y me di cuenta de que siempre está gastando pródigamente y nunca pensó en nuestros hijos y pensé que era suficiente hasta que trajo a una mujer a nuestra cama mientras yo estaba fuera para satisfacer su impulso sexual. Tengo toda la informacion gracias por tu articulo. Terminé con él cuando llegamos al juzgado con las pruebas concretas que conseguí. Estoy feliz de vivir una vida sin sus actos innecesarios.